概要

FutureVuls は、2024年3月8、9日に開催された「サイバーセキュリティシンポジウム道後」にスポンサーとして参加しました。

この記事では展示ブースの様子や企業プレゼンの内容を紹介させていただきます。

FutureVulsの展示ブース

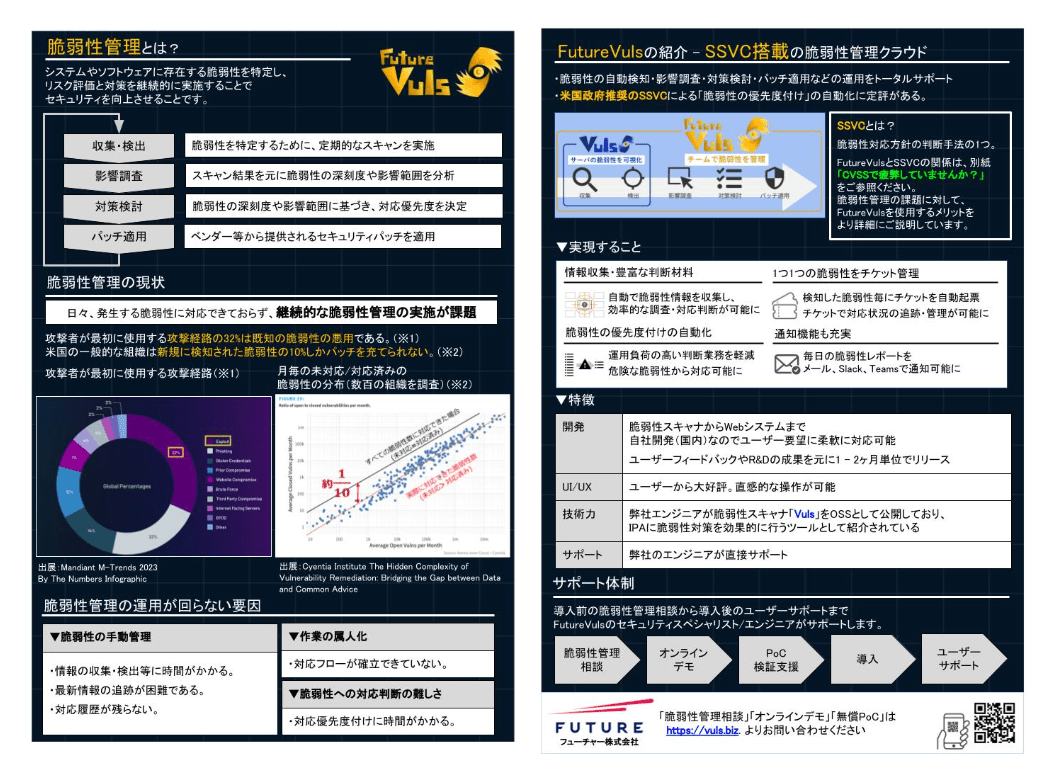

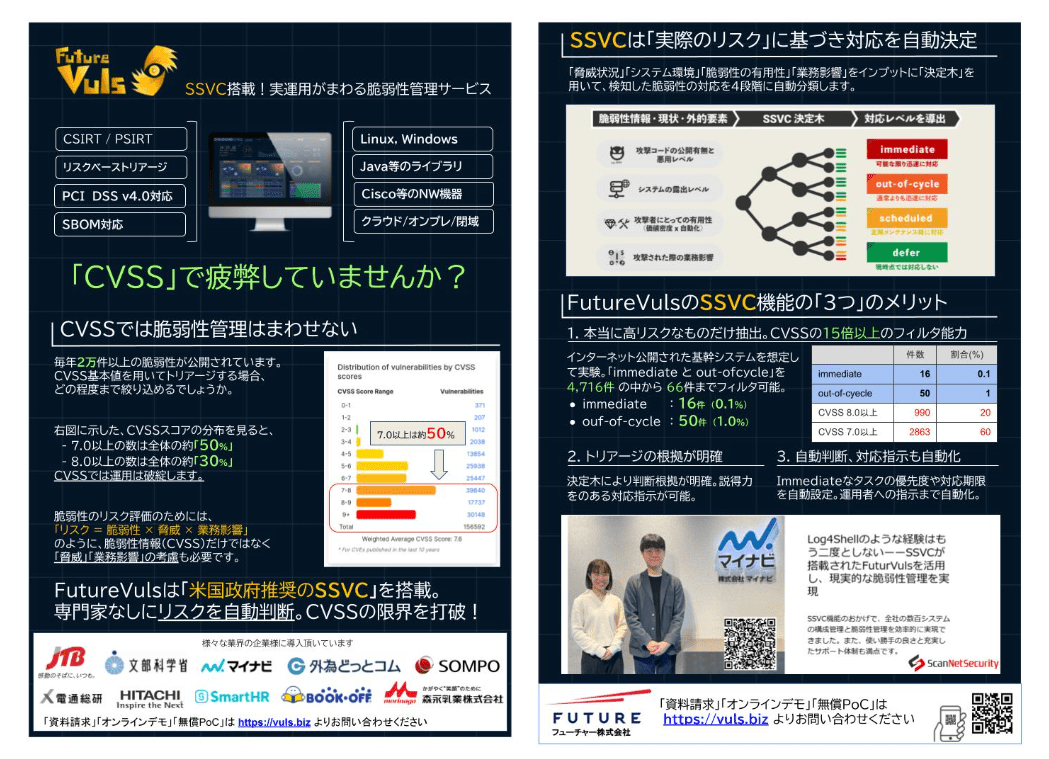

配布パンフレット

今回は 2日間の日程ということで、企業ブースの一角で FutureVuls を宣伝してきました。

配布パンフレットはこちらの2つです。

「脆弱性管理の全体像」と「SSVC のメリット」を解説しております。

ノベルティ

本イベント限定で制作した「道後」デザインの FutureVuls タオルが非常に好評でした。 (ロゴにみかんが隠れています)。

ブースに来ていただいた皆様、誠にありがとうございました!

企業プレゼンの内容紹介 - CVSSで疲弊していませんか? FutureVulsのご紹介

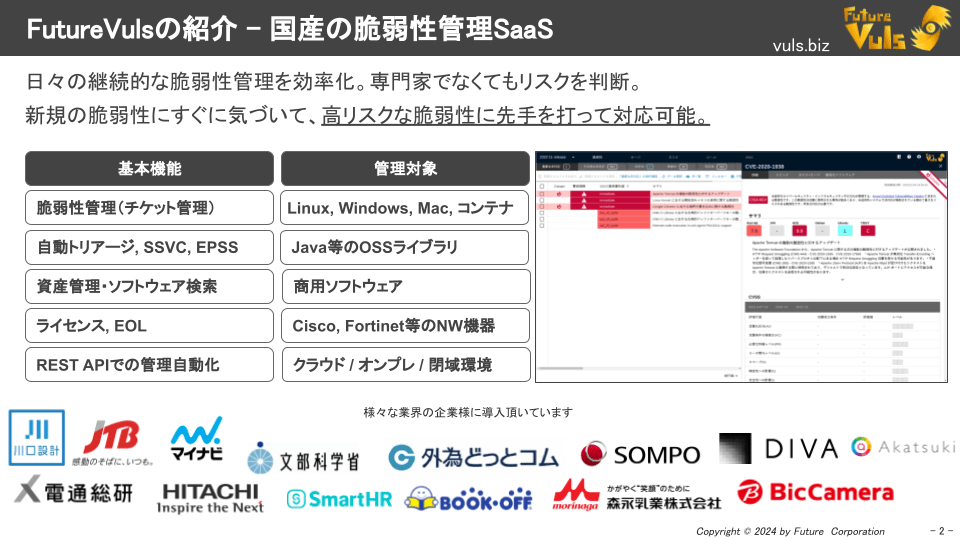

(1) FutureVuls の紹介 -国産の脆弱性管理SaaS

FutureVuls は日々の継続的な脆弱性管理を効率化し、専門家でなくてもリスクを判断。

新規の脆弱性にすぐに気づいて、高リスクな脆弱性に先手を打って対応可能なクラウドサービスです。

スキャナから Web の UI まで我々が開発しております。

脆弱性管理と資産管理に必要な機能は大体サポートしておりまして、管理対象も企業システムで使われるものはサポートしております。

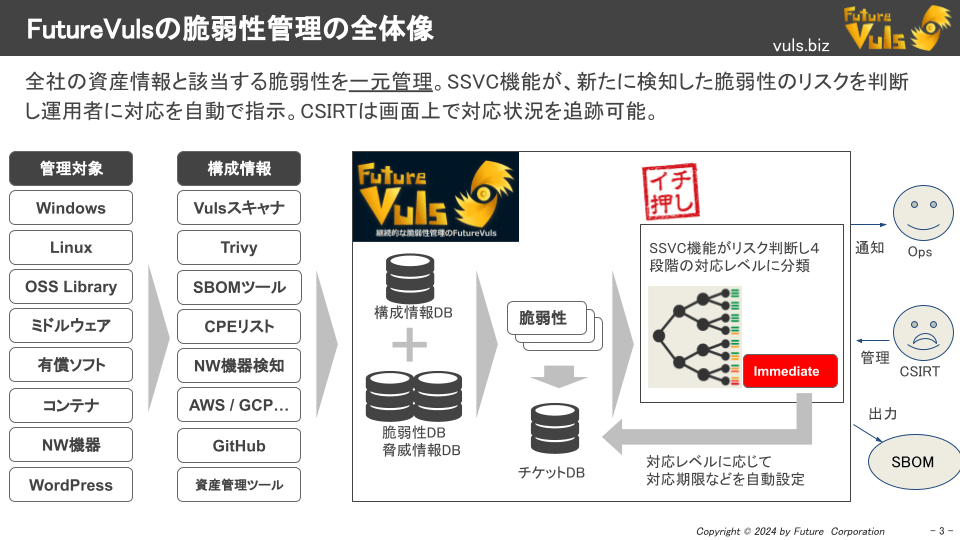

(2) FutureVuls の全体像

左に示すような様々な資産の構成情報をツールなどを用いて、FutureVuls クラウドサービスに自動で登録します。

アップロードされた構成情報と、SaaS 側で持っている脆弱性 DB を用いてマッチング処理を実施し、関連する脆弱性を特定します。

脆弱性はチケット DB に格納され、チケット管理されます。

FutureVuls のイチオシ機能は「SSVC」と呼ばれる自動トリアージ機能です。

SSVC 機能は、検知した脆弱性をリスクに応じて4段階の対応レベルに分類します。

さらに対応レベルに応じて対応期限を自動設定します。

たとえば、緊急度が一番高い「Immediate」に分類されたタスクの対応期限を1週間後にして優先度を「High」にするといったステータスの自動設定が可能です。

運用者には「Immediate」が検知された旨が通知され、それをトリガーに対応をします。

CSIRT は、FutureVuls に一元管理された情報をもとに全社の脆弱性を管理します。

もちろん SBOM のインポートやエクスポートも可能です。

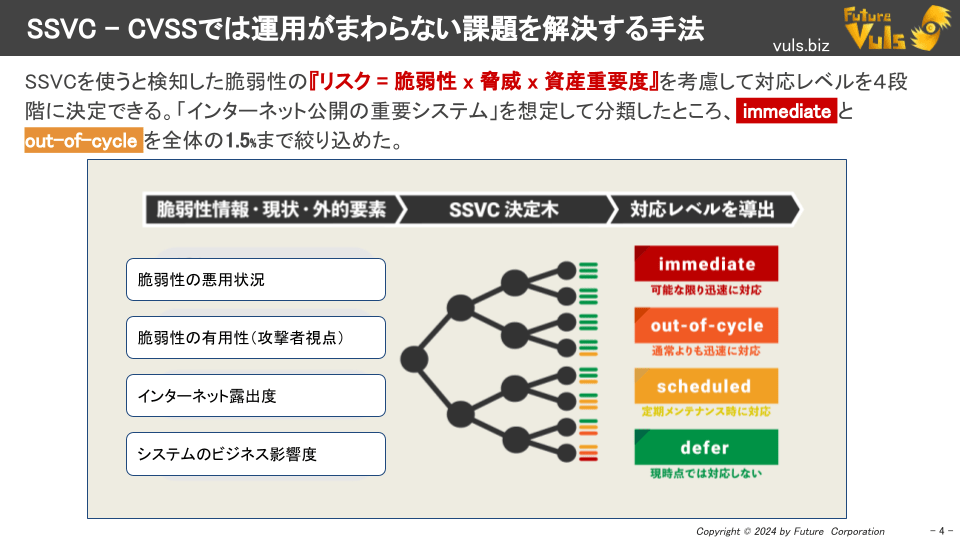

(3) SSVC - CVSSでは運用が回らない課題を解決する手法

次に FutureVuls の目玉機能である SSVC による自動トリアージ機能について説明します。

SSVC を使うと検知した脆弱性のリスクを考慮して4段階の対応レベルに自動的に分類できます。

具体的には、

- 脆弱性の悪用状況

- 有用性

- インターネット露出度

- システムのビジネス影響度

を変数にして、決定木を通すと4段階の優先度に分類されます。

例えば、

- CISA の KEV カタログに掲載されている、実際に悪用状況が確認されていいる脆弱性であり、

- RCE のようなネットワーク越しに外部からコードを実行できて乗っ取れるような脆弱性であり

- 対象システムがインターネットに露出しており、

- ビジネスへの影響が高いシステムの場合は

Immediateに分類されます

同じ脆弱性でも、対象システムがクローズな環境にある場合は、Out-of-cycle やv Scheduled に分類されるといったように、現状や環境やビジネスインパクトによって決定木が上手に決定してくれます。

FutureVuls はこの SSVC の自動トリアージ機能を実装しておりますので、この判断の部分を自動化可能です。

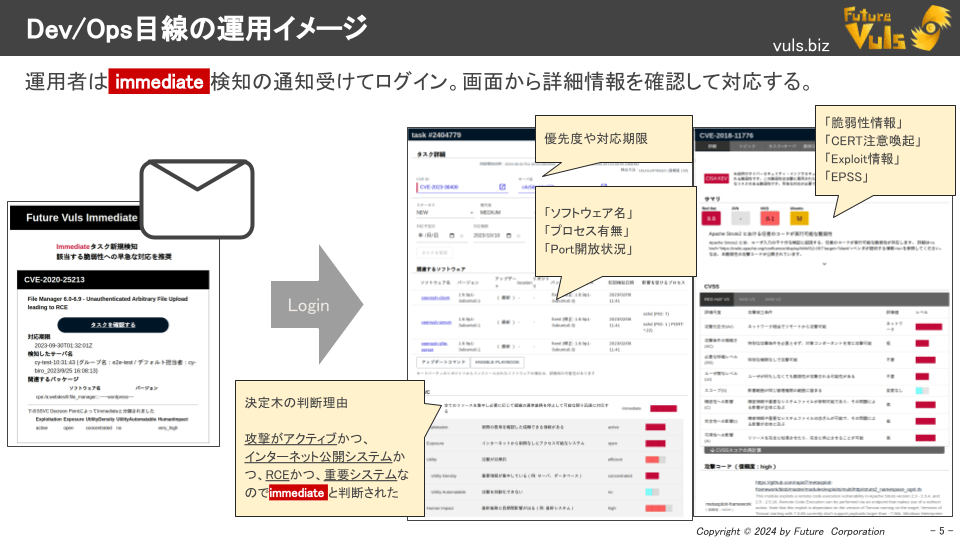

(4) FutureVulsのSSVC: DevOps 目線の運用イメージ

次に、開発、運用者目線の日々の運用についてご紹介します。

運用者は Immediate な脆弱性が検知されたことをメールや Slack、Teams で通知を受け取ります。

クリックして FutureVuls の画面を開くと、画面上には、

- どのサーバで

- 何の脆弱性が検知されており、

- 該当するプログラムやライブラリはどれで

- その脆弱性なプロセスが実行中であり、

- ポートをリスンしているか

と言ったような情報を確認できます。

さらに、下のほうには、Immediate と判断された理由が表示されますので、明確な判断根拠を確認できます。

たとえば、「CVSS スコアが 9 なので緊急対応が必要」といったようなよくわからない対応指示ではなく、

- インターネット上で実際に悪用されており

- ネットワーク越しに乗っ取り可能なRCEの脆弱性であり

- インターネットに露出しているシステムであり

- ビジネス的にインパクトが大きいシステム

なので Immediate ですよ、といったように明確に判断の理由を確認できます。

また、脆弱性の詳細や CERT 系の注意喚起、Exploit 情報、EPSS スコアも確認できます。

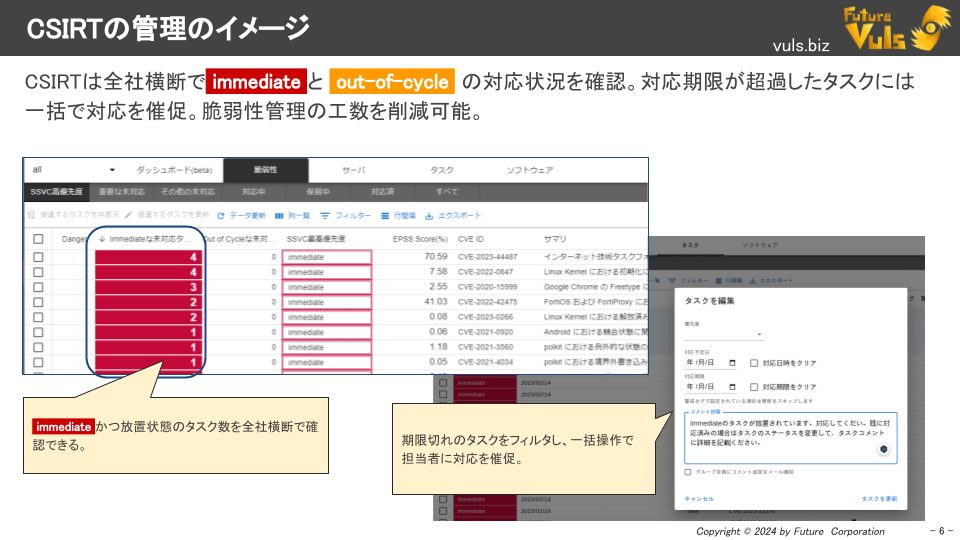

(5) FutureVulsのSSVC: セキュリティ担当者の管理イメージ

CSIRTなどのセキュリティ担当者 は全社横断で SSVC が Immmediate や Out-of-cycle と判断した脆弱性を確認できます。

例えば、Immediateかつ放置状態なタスクをフィルタし、対応期限切れのタスクの担当者に対して一括で対応を催促するといったように、とても楽に追跡できるため、普段の管理工数を削減できます。

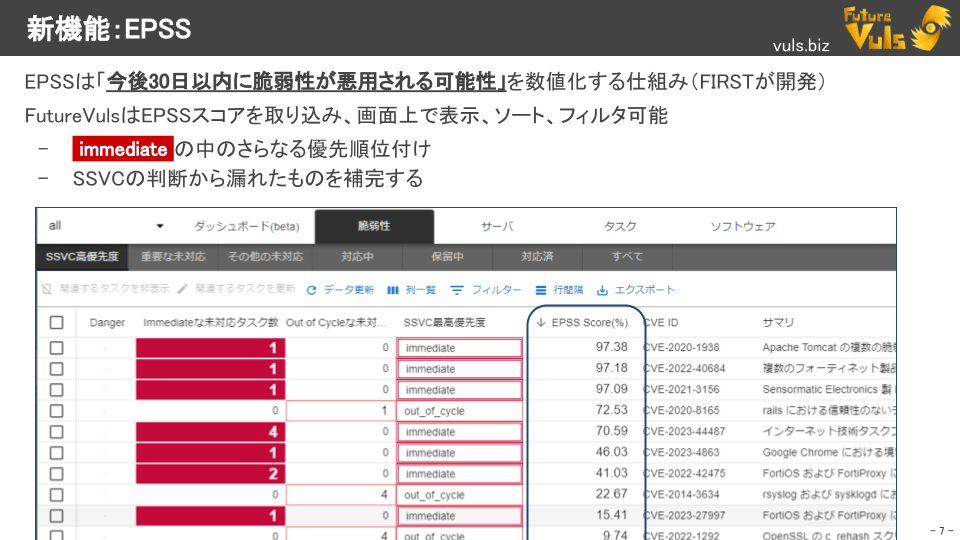

(6) FutureVuls の新機能:今後悪用される可能性が高い脆弱性をEPSSでフィルタ可能に

EPSS は「今後 30 日以内に脆弱性が悪用される可能性」を数値化する仕組みです。

FutureVuls は EPSS のデータを取り込んでおります。参考:「リリースノート > EPSS を FutureVuls 上で参照できるように」

- Immediate の中のさらなる優先順位付け

- SSVC の判断から漏れたものを補完する

といったような使い方が可能です。

(7) マイナビ様の SSVC 活用事例: FutureVuls を用いて少人数での脆弱性管理を実現

最近公開できた株式会社マイナビ様の事例をご紹介させてください。

マイナビ様は FutureVuls と SSVC 機能を用いて、全社数千台の脆弱性管理を少人数で運用されております。

詳細については「Scan Net Security」の記事をぜひご参照下ください。

Log4Shell のような経験はもう二度としない ~ SSVC が搭載された FutureVuls を活用し、現実的な脆弱性管理を実現 [株式会社マイナビ]

FutureVuls は今後もイベントのスポンサーを通して日本のセキュリティコミュニティに貢献していきます。

皆様とイベントの展示ブースなどでお会いして交流できることを楽しみにしております。